1、被污染的內存分配

c 語言的內存分配函數包括 malloc()、 kmalloc 、 smalloc()、 xmalloc()、realloc()、 calloc()、 globalalloc()、 heapalloc()等等,以 malloc()為例, malloc() 函數的原型為:

extern void*malloc (unsignedintnum_bytes);

malloc() 函數分配了 num_bytes 字節的內存,并返回了指向這塊內存的指針。當內存分配長度的整數來自于可能被污染的不可信源時,如果沒有對外部輸入的數據進行有效判斷,會導致超大的內存分配。其中可能被污染的不可信源包括:命令行參數、配置文件、網絡通訊、數據庫、環境變量、注冊表值以及其他來自應用程序以外的輸入等。

2、 被污染的內存分配的危害

直接將被污染的數據作為內存分配函數長度參數,如傳入了一個極大的整數值,程序就會相應的分配一塊極大的內存,從而導致系統極大的內存開銷,甚至導致拒絕服務攻擊。

CVE中也有一些與之相關的漏洞信息,從2018年1月至2019年3月,CVE中就有4條相關漏洞信息。漏洞信息如下:

立即學習“C語言免費學習筆記(深入)”;

| CVE | 概述 |

|---|---|

| CVE-2018-6869 | ZZIPlib 0.13.68 版本中的 zzip/zip.c 文件的‘__zzip_parse_root_directory’函數存在安全漏洞。遠程攻擊者可借助特制的zip文件利用該漏洞造成拒絕服務(不可控的內存分配和崩潰)。 |

| CVE-2018-5783 | PoDoFo 0.9.5 版本中的 base/PdfVecObjects.h文件的‘PoDoFo::PdfVecObjects::Reserve’函數存在安全漏洞。遠程攻擊者可借助特制的pdf文件利用該漏洞造成拒絕服務(不受控的內存分配)。 |

| CVE-2018-5296 | PoDoFo 0.9.5 版本中的 base/PdfParser.cpp 文件的‘PdfParser::ReadXRefSubsection’函數存在安全漏洞,該漏洞源于程序沒有控制內存的分配。遠程攻擊者可借助特制的pdf文件利用該漏洞造成拒絕服務。 |

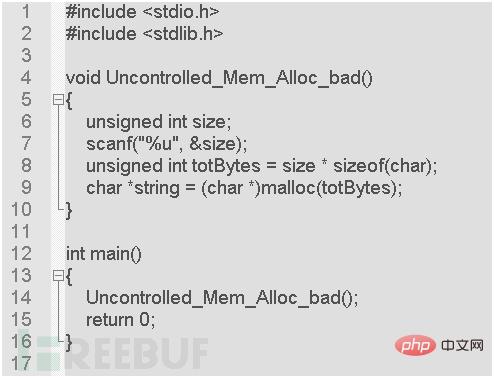

3、示例代碼

本節所用示例參考CWE-789: Uncontrolled Memory Allocation (http://cwe.mitre.org/data/definitions/789.html) 提供的代碼示例,并對示例中的?GetUntrustedInt() 函數進行了定義。

3.1缺陷代碼

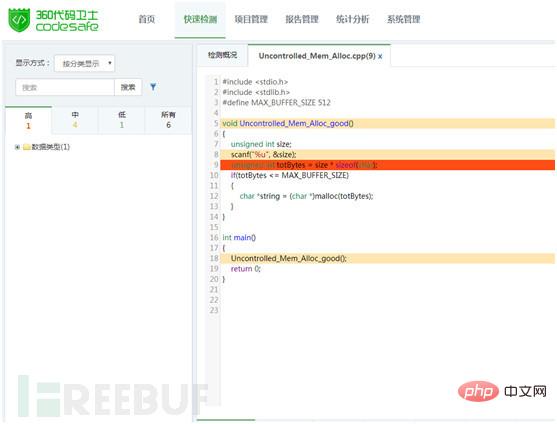

在上述示例代碼中,在第9行使用 malloc() 函數進行長度為 totBytes 字節的內存分配,通過跟蹤路徑可以看出, totBytes 在第6行通過 size*sizeof(char); 計算結果進行賦值,而 size 的值是第7行使用 scanf() 函數獲取的用戶鍵盤輸入,為被污染的數據源,從而導致內存分配長度 totBytes 被污染,存在“被污染的內存分配”問題。

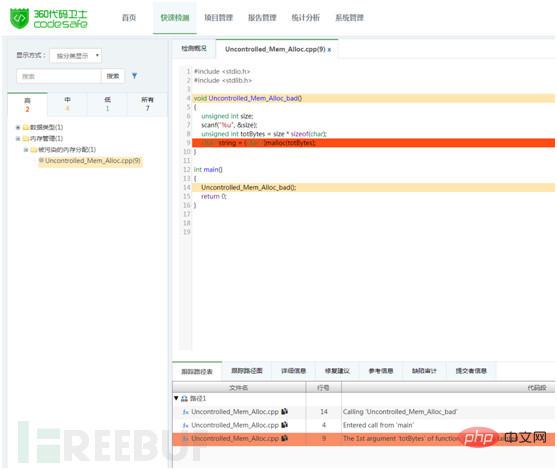

使用360代碼衛士對上述示例代碼進行檢測,可以檢出“被污染的內存分配”缺陷,顯示等級為高。如圖1所示:

圖1:被污染的內存分配的檢測示例

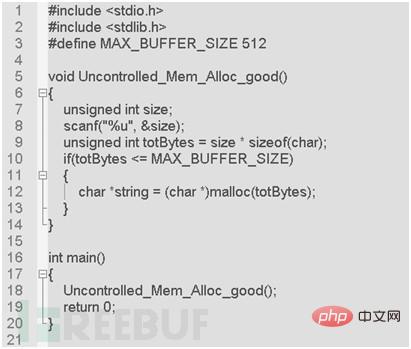

3.2 修復代碼

在上述修復代碼中,雖然 totBytes 的來源為被污染的數據,但在第10行對 totBytes 的長度進行了有效限制,從而避免了被污染的內存分配。

使用360代碼衛士對修復后的代碼進行檢測,可以看到已不存在“被污染的內存分配”缺陷。如圖2:

圖2:修復后檢測結果

4、如何避免被污染的內存分配

(1)避免使用被污染的數據直接作為內存分配函數的長度參數,如無法避免,則應對被污染的數據進行有效限制。

(2)使用源代碼靜態分析工具,可以有效發現這類問題。