前言

最近遇到這樣一個問題,我在實驗室架設了一臺服務器,給師弟或者小伙伴練習Linux用,然后平時在實驗室這邊直接連接是沒有問題的,都是內網嘛。但是回到宿舍問題出來了,使用校園網的童鞋還是能連接上,使用外網的小土豪就沒有辦法進入內網。這時能不能有一個辦法可以使得通過外網連接到內網的服務器呢?答案是有的,不過這里就需要以下條件:一臺在外網能訪問到的服務器。

1. 描述一下目前的機器狀況,梳理梳理:

| 機器 | IP | 用戶名 | 備注 |

|---|---|---|---|

| A | 10.21.32.106 | gdut728 | 目標服務器,處于內網 |

| B | 123.123.123.123 | root | 外網服務器,相當于橋梁的作用 |

ps:123.123.123.123只是我隨意起的,大家請別攻擊別人的服務器啊啊啊

2. 解決方法:

通俗地說:就是在機器A上做到B機器的反向代理;然后在B機器上做正向的代理實現本地端口的轉發

2.1 實現前的準備

每臺都要安裝ssh的客戶端。

在這里我使用的是centos7,都自帶ssh。如果是使用其他版本Linux,請手動Google一下咯。

2.2 介紹一下使用到的ssh參數:

反向代理

ssh -fCNR

正向代理

ssh -fCNL

-f 后臺執行ssh指令 -C 允許壓縮數據 -N 不執行遠程指令 -R 將遠程主機(服務器)的某個端口轉發到本地端指定機器的指定端口 -L 將本地機(客戶機)的某個端口轉發到遠端指定機器的指定端口 -p 指定遠程主機的端口 ******************區分大小寫啊各位親******************

3. 首先在A上面操作:

建立A機器到B機器的反向代理,具體指令為

ssh -fCNR [B機器IP或省略]:[B機器端口]:[A機器的IP]:[A機器端口] [登陸B機器的用戶名@服務器IP]

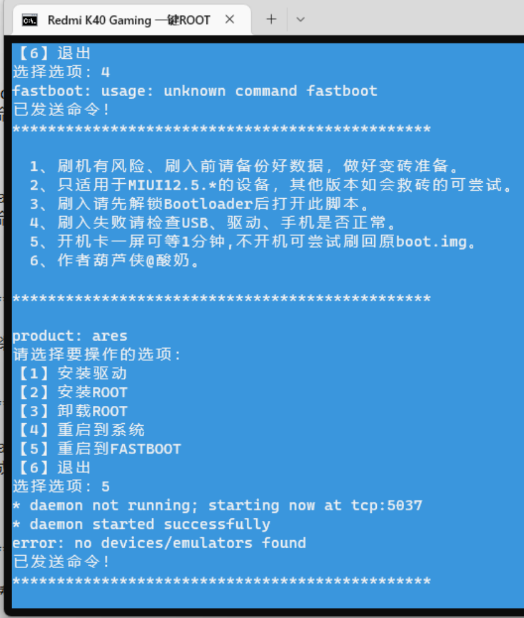

在這里我使用了B機器的7280端口,以及A機器的22端口,按照上面的指令就是這樣子的操作

ssh -fCNR 7280:localhost:22 root@123.123.123.123

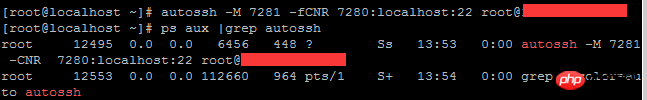

檢驗是否已經啟動了可以使用ps aux | grep ssh指令來查看:

4. 接著在B上面操作:

建立B機器的正向代理,用來做轉發,具體指令為

ssh -fCNL [A機器IP或省略]:[A機器端口]:[B機器的IP]:[B機器端口] [登陸B機器的用戶名@B機器的IP]

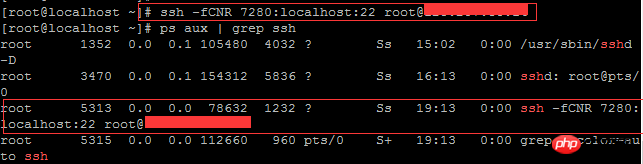

按照第3那里輸入的指令,這里的B機器的端口和上面的B機器的端口是一致的,端口1234的也是B機器的。

ssh -fCNL *:1234:localhost:7280 localhost

檢驗是否已經啟動了可以使用ps aux | grep ssh指令來查看:

在此1234端口為本地轉發端口,負責和外網進行通信,并將數據轉發的7280這個端口,實現了可以從其他機器訪問的功能。同時,*號表示可以接受任何IP的訪問。

5. 展現奇跡的時候到了

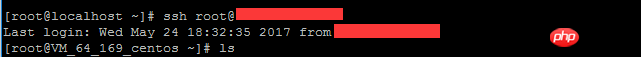

至此我們都配置好了AB機器,那么我們就可以從一部外網的電腦登陸到內網里面去啦。鑒于我目前的電腦在內網,而服務器都是外網的(也就是配置的B機器),所以可以通過B機器連接到我內網的A中,具體指令為:

ssh -p1234 gdut728@123.123.123.123

在此-p參數為指定登陸的IP,我們在上面指定了1234端口為轉發端口,故用1234端口登陸,然后gdut728是內網A機器的用戶名,123.123.123.123為外網B機器的IP地址。

6. 這種反向代理的方式是不穩定的

不幸的是這種ssh反向鏈接會因為超時而關閉,如果關閉了那從外網連通內網的通道就無法維持了,為此我們需要另外的方法來提供穩定的ssh反向代理隧道。

6.1 ssh每次重連都需要鍵入密碼,故在此首先設置免密碼登陸到內網

在內網的機器A上面執行:

ssh-copy-id 內網用戶名@外網IP -p指定轉發的端口

按照之前我設定的端口,這個指令就是如下

ssh-copy-id gdut728@123.123.123.123 -p1234

那以后這臺內網的A機器ssh登陸我外網的B機器就可以免密碼登陸啦~

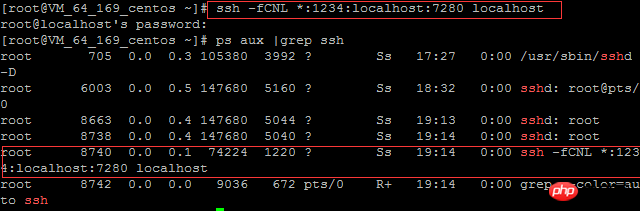

檢驗是否已經可以使用免密碼登陸可以使用如下指令來檢驗:

ssh root@123.123.123.123

6.2 用autossh建立穩定隧道

centos7上沒有默認安裝autossh的,所以使用一下命令安裝

yum install autossh

來看看具體的autossh的指令為

autossh -M 7281 -fCNR 7280:localhost:22 root@123.123.123.123

autossh的參數與ssh的參數是一致的,但是不同的是,在隧道斷開的時候,autossh會自動重新連接而ssh不會。另外不同的是我們需要指出的-M參數,這個參數指定一個端口,這個端口是外網的B機器用來接收內網A機器的信息,如果隧道不正常而返回給A機器讓他實現重新連接。

7. 最后配置在Linux上配置開機自動啟動autossh,免去了重啟Linux后要自己啟動的autossh的麻煩

輸入:

vi /etc/rc.d/rc.local

添加內容:

autossh -M 7281 -fCNR 7280:localhost:22 root@123.123.123.123

因為centos7之后,原來直接修改/etc/rc.d/rc.local啟動腳本自動生效的功能因為修改了需要重新賦予可執行權限

再輸入 安裝 +x /etc/rc.d/rc.local

8. 結言:

總算配置好了,目前不清楚會不會斷線,明天看看什么情況再進行安裝吧。如有不對之處,請大家指正提出~

參考以下網站

從外網 SSH 進局域網,反向代理+正向代理解決方案

使用SSH反向隧道進行內網穿透