漏洞介紹

2020年1月10日,Thinkphp團隊發布一個補丁更新,修復了一處由不安全的SessionId導致的任意文件操作漏洞。該漏洞允許攻擊者在目標環境啟用session的條件下創建任意文件以及刪除任意文件,在特定情況下還可以getshell。

-

具體受影響版本為thinkphp6.0.0-6.0.1。

漏洞復現

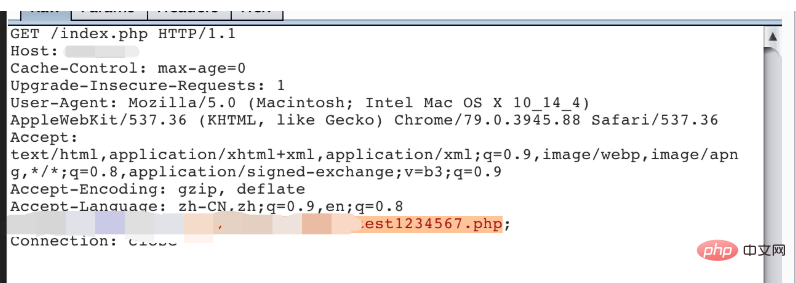

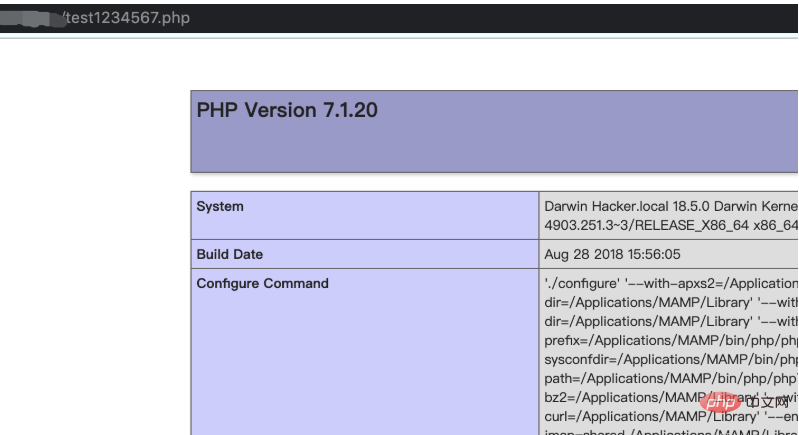

本地環境采用ThinkPHP 6.0.1+PHP7.1.20+apache進行復現。在特定情況下執行測試驗證程序即可寫入一個webshell,如下圖:

立即學習“PHP免費學習筆記(深入)”;

漏洞分析

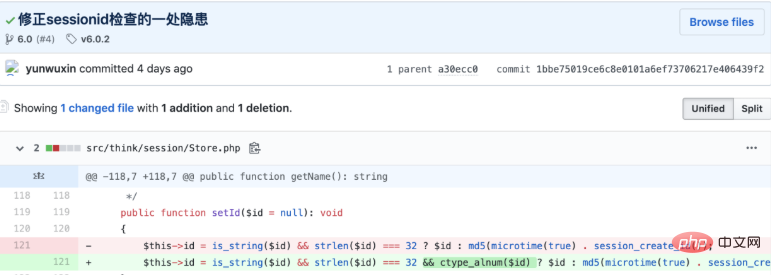

根據官方github的commit:

https://github.com/topthink/framework/commit/1bbe75019ce6c8e0101a6ef73706217e406439f2

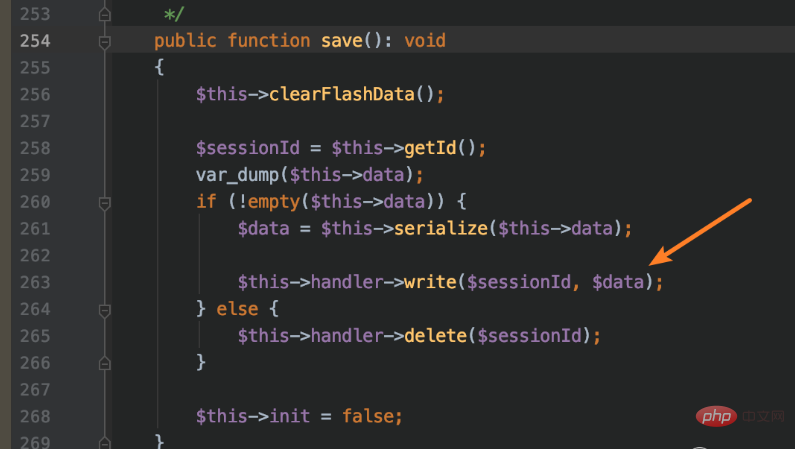

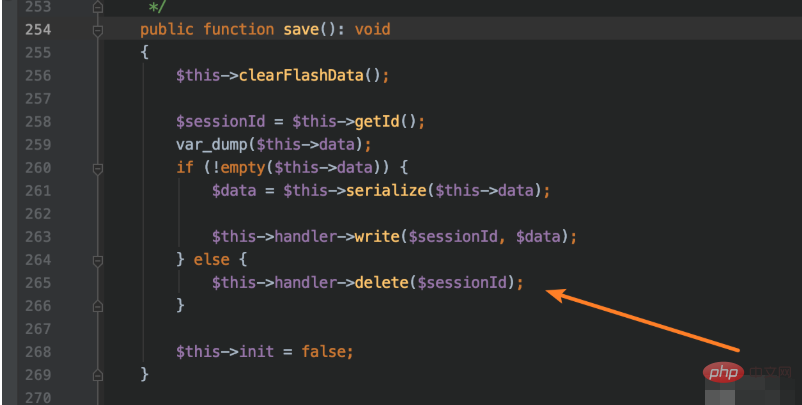

因而推測,可能是在存儲session時導致的文件寫入。然后,跟蹤:vendor/topthink/framework/src/think/session/Store.php:254。

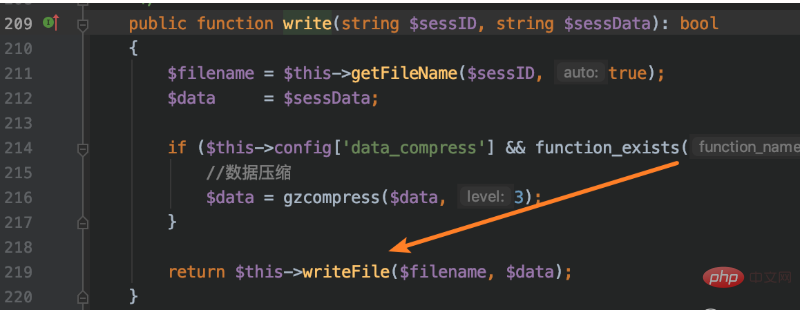

這里調用了一個write函數,跟進一下:vendor/topthink/framework/src/think/session/driver/File.php:210。

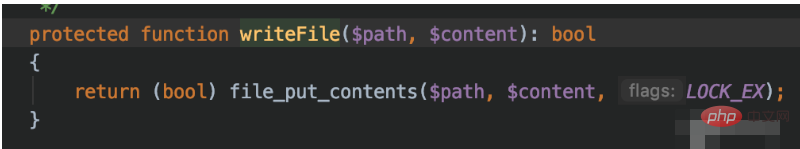

調用writeFile函數,跟入:

果然是寫入文件的操作。

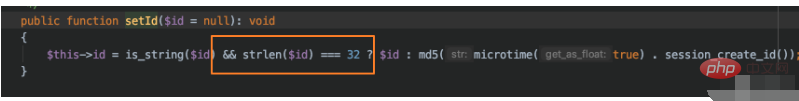

繼續反向看一下文件名是否可控,該文件名來自于最開始的getId()得到的$sessionId的值。既然有getId,就會有setId,看一下函數內容:

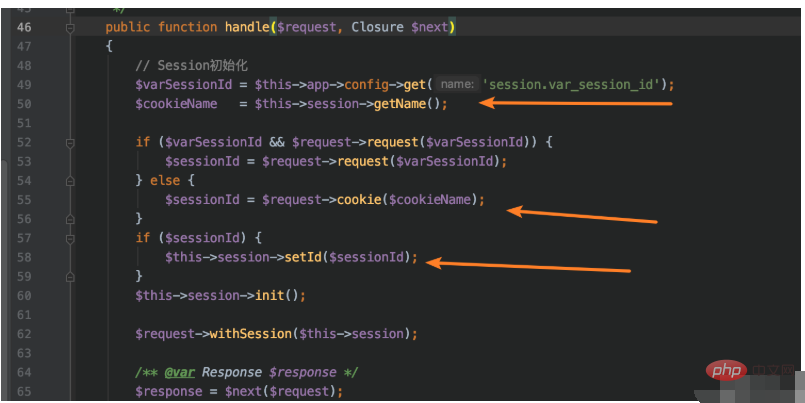

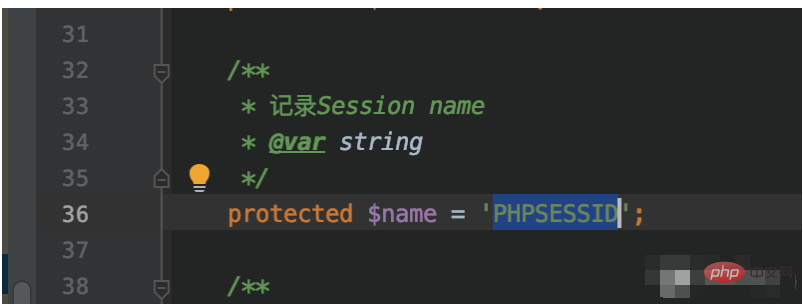

當傳入的參數$id滿足32位的長度時,就將該值設為$this->id。看一下調用setId的地方:vendor/topthink/framework/src/think/middleware/SessionInit.php:46。

這里的$CookieName的值是PHPSESSID。

而$sessionId是cookie中名為PHPSESSID的值,因此是攻擊者可控的,從而導致寫入的文件名可控。

寫入的文件名可控,那么寫入的內容是否可控呢?分析發現,寫入的內容就是創建session使用的內容。但是session的創建是由實際的后端業務邏輯來決定的,而默認環境下并沒有創建session。因此,默認環境下無法做到任意文件寫入。

在對該漏洞的深入分析過程中,我們發現該漏洞還可以實現任意文件刪除,且文件刪除對后端業務邏輯依賴較低。

還是在vendor/topthink/framework/src/think/session/Store.php:254中:

通過分析驗證,我們發現漏洞(如上圖)還能導致任意文件刪除。

總結

在目標環境為windows且開啟session的情況下,容易遭受任意文件刪除攻擊。

在目標環境開啟session且寫入的session可控的情況下,容易遭受任意文件寫入攻擊。

建議相關用戶及時升級到ThinkPHP6.0.2版本,以免遭受攻擊。

php中文網,大量的免費thinkphp入門教程,歡迎在線學習!