關(guān)于phpcms前臺(tái)注入導(dǎo)致任意文件讀取漏洞的修復(fù)問(wèn)題

簡(jiǎn)介: phpcms的/phpcms/modules/content/down.php?文件中,對(duì)輸入?yún)?shù)?$_GET['a_k']?未進(jìn)行嚴(yán)格過(guò)濾,導(dǎo)致SQL注入的發(fā)生,黑客 可利用該漏洞讀取任意文件。 … 阿里云服務(wù)器提示漏洞問(wèn)題。

解決辦法:?

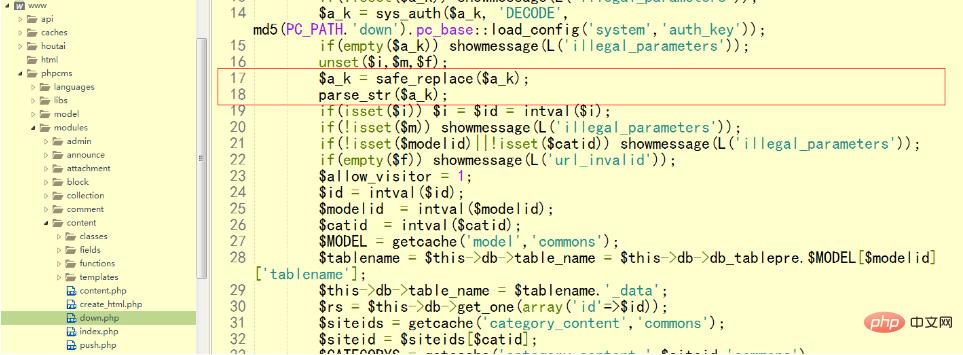

1、根據(jù)簡(jiǎn)介中的漏洞提示,找到對(duì)應(yīng)文件down.php的對(duì)應(yīng)位置(第18、89行 附近),添加或替換相應(yīng)的代碼。

補(bǔ)丁代碼片段如下:

立即學(xué)習(xí)“PHP免費(fèi)學(xué)習(xí)筆記(深入)”;

$a_k?=?safe_replace($a_k); parse_str($a_k);

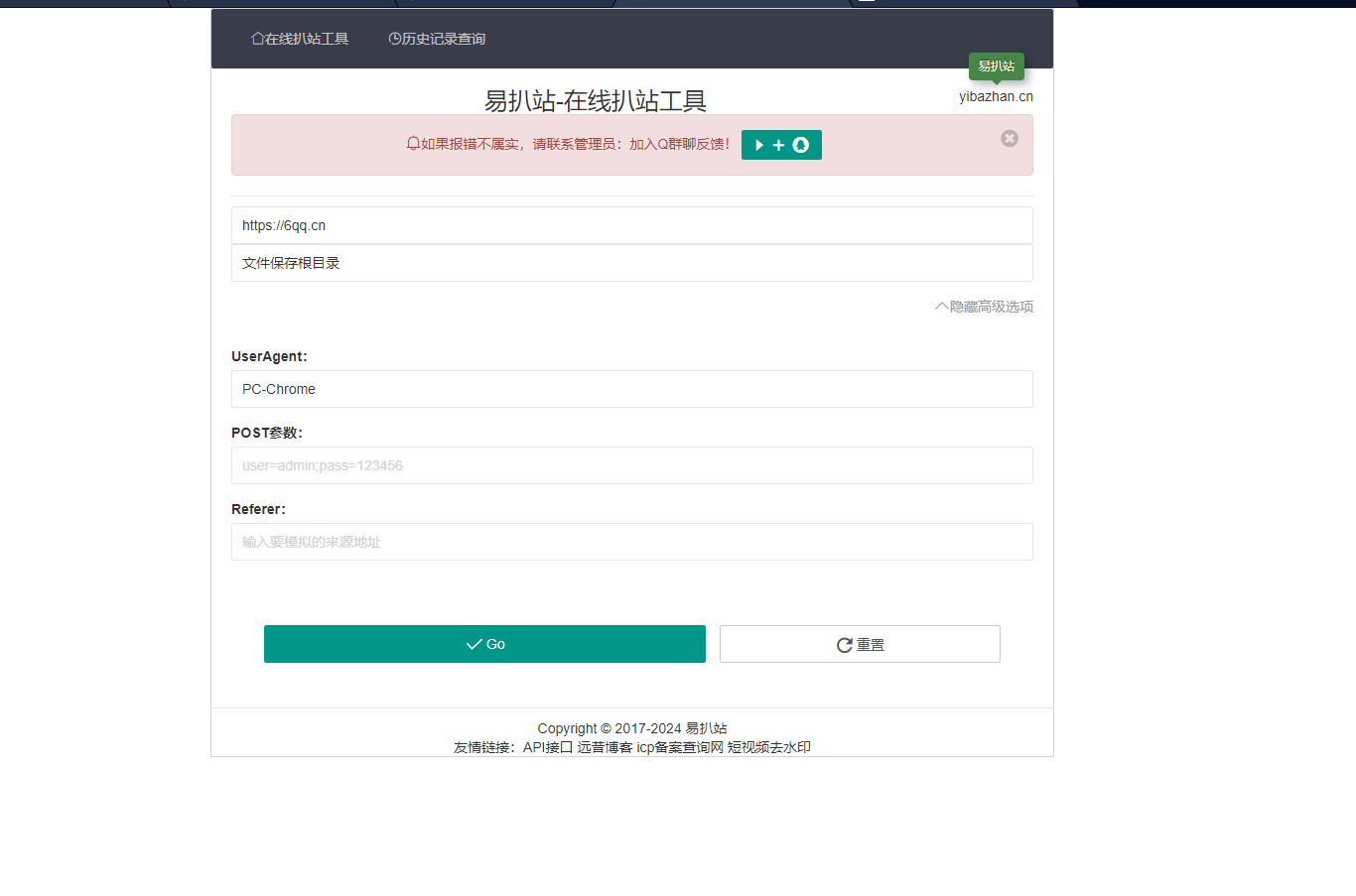

修改后的補(bǔ)丁代碼片段截圖如下:

第一處修改,第18行附近:

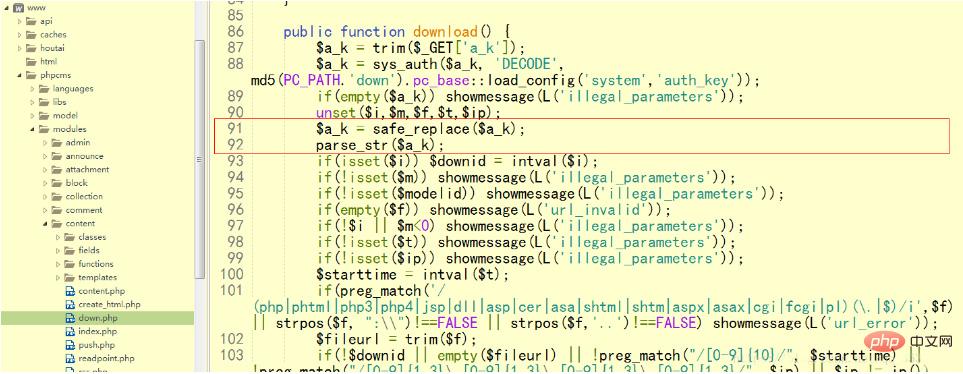

第二處修改,第89行附近:

注意:第一處和第二處的補(bǔ)丁代碼內(nèi)容一樣。

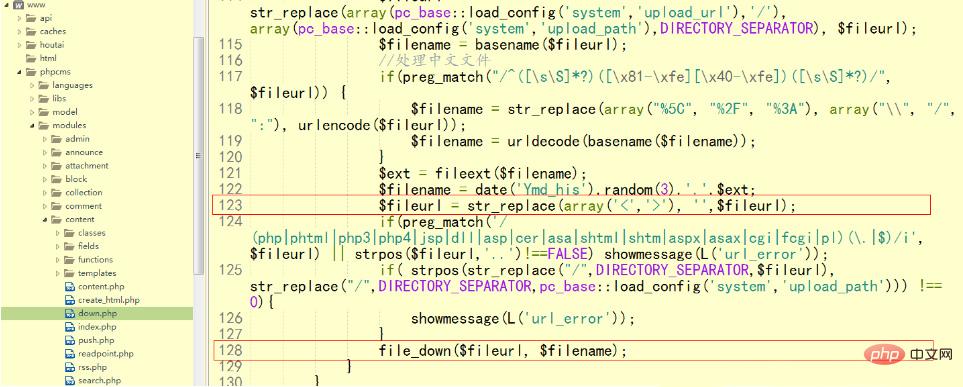

第三處修改,第120行附近:

補(bǔ)丁代碼片段如下:

立即學(xué)習(xí)“PHP免費(fèi)學(xué)習(xí)筆記(深入)”;

$fileurl?=?str_replace(array(''),?'',$fileurl);? file_down($fileurl,?$filename);

注意:經(jīng)過(guò)實(shí)際測(cè)試,上述兩行代碼之間盡量不要有其他代碼,以免被阿里云檢測(cè)結(jié)果為修復(fù)無(wú)效。

修改后的補(bǔ)丁代碼片段截圖如下:

2、然后,將修改好的文件,上傳到服務(wù)器對(duì)應(yīng)文件位置,直接覆蓋;

3、最后,登錄阿里云后臺(tái),點(diǎn)擊驗(yàn)證(截圖如下),即可完成漏洞修復(fù)。

? 版權(quán)聲明

文章版權(quán)歸作者所有,未經(jīng)允許請(qǐng)勿轉(zhuǎn)載。

THE END

.jpg)

.png)