wireshark顯示過濾器是用來將已經捕獲的數據包進行過濾,只顯示符合過濾條件的數據包。顯示過濾器通常比捕獲過濾器更加的常用,通常在抓包的過程中不加限定條件,任何包都抓取,然后通過顯示過濾器來分析特定的數據包。

顯示過濾器有兩種方法,分別是:

-

對話框方式

-

文字表達式方式

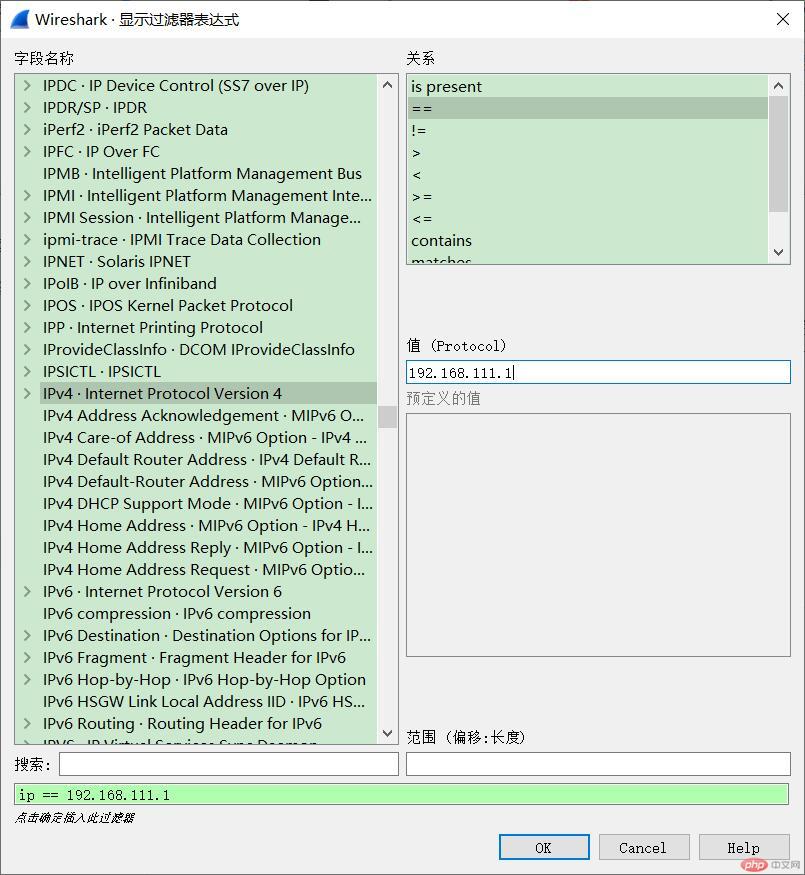

對話框方式顯示器

該方法非常的簡答,只需要動動鼠標就可以選擇自己需要的過濾規則。依次點擊分析——>Display Filter Expression

左邊的框是所有可用的協議域。選擇一個過濾協議域,然后選擇關系,最后填上值,一個顯示過濾就完成了。

文字表達式的顯示過濾器

對話框方式適合新手,但玩過一段時間wireshark后,熟悉它的顯示過濾器規則后,就可使用文字表達式方式來操作。下面演示一些常見的顯示過濾器:

協議限定

用來限定常用的協議,如http、ssh、tcp等。

只顯示http協議

http

顯示http或ssh協議數據包

http?or?ssh

限定IP地址及端口

IP地址和端口是用的最多的過濾條件了,但和捕獲過濾器不同的是,顯示過濾器是用ip.addr == ip地址來限定。

限定IP

ip.addr?==?192.168.110.145

限定數據包的大小

frame.len?>?128

常見的比較操作符有:

-

大于 >

-

小于

-

大于等于 >=

-

小于等于

-

等于 ==

-

非等于 !=

邏輯表達式的作用

frame.len?>?128?and?ip.addr?==?192.168.110.145

常見的邏輯運算符有:

-

且,兩個條件同時滿足 ?and

-

或,兩條條件滿足一個 or

-

非,沒有條件被滿足 not

-

異或,其中一個條件滿足另一個不滿足 xor

限定端口號

需要注意的是,port前面要加上限定的協議,如tcp.port

tcp.port==80

常用的顯示過濾器表達式

最后,再給出常用的顯示過濾器表達式

!arp?排除arp數據包 http?只顯示http數據包 !tcp.port==80?過濾http數據包 tcp.port==21?or?tcp.port==22?ftp或ssh tcp.flags.syn==1?具有syn標志位的tcp數據包 tcp.flags.rst==1?具有rst標志位的tcp數據包

相關推薦:《Windows運維》

? 版權聲明

文章版權歸作者所有,未經允許請勿轉載。

THE END